Adresse IP privée : une adresse assignée à un appareil pour communiquer au sein d’un réseau local sans être visible directement sur l’Internet public. Dans une organisation, à la maison ou dans un bureau satellite, l’utilisation d’adresses privées permet de connecter imprimantes, postes de travail, serveurs internes et objets connectés sans consommer d’adresses publiques rares. Ce fonctionnement repose sur des règles définies par la RFC 1918 et sur des mécanismes comme le NAT exécutés par le routeur, qui assurent le passage sécurisé et contrôlé du trafic entre le LAN et l’Internet. Pour une PME fictive, NomadeTech, le choix d’un plan d’adressage basé sur des sous-réseaux clairs a résolu des conflits d’adresses, réduit les problèmes d’accès distant et facilité la mise en place d’une sécurité réseau cohérente. Insight : bien planifier sa plage d’IP privée simplifie les accès, réduit les interruptions et facilite les diagnostics sur le long terme.

En bref — points clés 📌 🔐 🌐 : • Adresse IP privée = identifiant pour un appareil dans un réseau local. • Les plages standard sont définies par RFC 1918 et évitent le gaspillage d’adresses publiques. • Le NAT et le masquage d’IP permettent à plusieurs appareils d’utiliser une seule adresse publique via le routeur. • Bien segmenter en sous-réseaux améliore la sécurité réseau et la gestion opérationnelle. • Pour les accès distants ou les environnements professionnels, des solutions comme un VPN avec IP dédiée aident à maintenir une identité réseau stable.

Que sont les adresses IP privées et pourquoi elles existent

Une adresse IP privée est une adresse réservée à l’usage interne d’un réseau, non routable sur l’Internet public. Ces adresses permettent aux appareils d’échanger localement sans exposer chaque équipement au monde extérieur.

On rencontre ces adresses dans tout réseau local : domicile, bureaux, campus ou datacenter. Leur existence répond au double besoin d’économiser les adresses publiques et d’isoler les réseaux internes pour des raisons de gestion et de sécurité.

L’impact concret pour l’utilisateur est immédiat : plus de liberté pour organiser les appareils, moins de dépendance à une adresse publique par appareil, et une couche supplémentaire de protection puisque les hôtes privés ne sont pas directement joignables depuis l’Internet. À garder en tête : une adresse privée ne garantit pas la sécurité seule, elle doit être accompagnée de règles de filtrage et d’un bon plan d’adressage.

Plages d’adresses et bonnes pratiques pour le réseau local

Les plages officiellement réservées pour les adresses privées sont bien connues : 10.0.0.0/8, 172.16.0.0/12 et 192.168.0.0/16, conformément à la RFC 1918. Ces plages servent à construire des sous-réseaux adaptés à la taille et aux besoins de chaque environnement.

Le problème fréquent est le conflit d’adresses lors de la fusion de deux sites ou de l’usage de VPN mal configurés : sans plan, deux segments peuvent utiliser la même plage d’IP privée et empêcher la communication. La solution consiste à définir un schéma d’adressage centralisé, documenté et à réserver des blocs pour les sites distants.

Exemple concret : NomadeTech a attribué le bloc 10.10.0.0/16 pour les bureaux français et 10.20.0.0/16 pour les succursales à l’étranger, évitant ainsi les chevauchements lors des connexions VPN. Insight : un plan d’adressage simple et publicisé réduit de manière significative les incidents liés aux sous-réseaux.

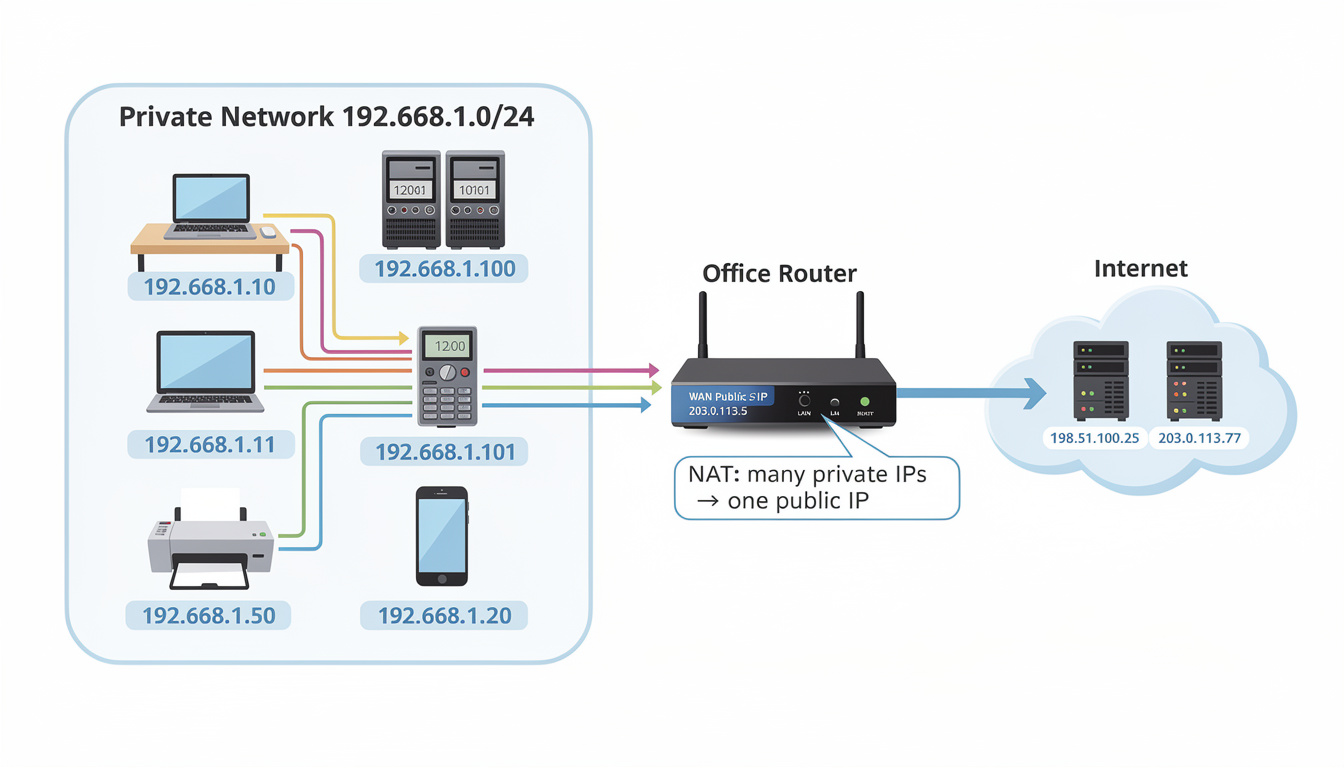

Comment le NAT et le masquage d’IP permettent l’accès à Internet

Le NAT (traduction d’adresses réseau) est le mécanisme par lequel un routeur remplace les adresses privées par une adresse publique pour le trafic sortant, réalisant ainsi le masquage d’IP. Cela permet à plusieurs appareils d’utiliser une seule adresse publique.

En pratique, le problème est que certains services exigent une adresse publique ou des ports dédiés ; NAT simplifie l’accès général mais complique les connexions entrantes. La solution technique consiste à combiner NAT avec des règles de redirection de ports, des NAT statiques ou l’usage d’un VPN quand une adresse fixe côté Internet est nécessaire.

Cas d’usage : pour exposer un serveur interne sans exposer tout le LAN, on configure des règles NAT sur le routeur et un pare-feu restrictif ; pour les opérations critiques, un tunnel VPN avec une IP connue évite les tracas liés au NAT dynamique. Insight : comprendre le rôle du NAT est essentiel pour équilibrer facilité d’accès et contraintes de sécurité.

IP privée vs IP publique : implications pour la sécurité réseau

Une IP publique est unique et routable sur Internet, tandis que la adresse IP privée n’est visible que dans le périmètre du LAN. Cette différence est cruciale pour la sécurité réseau et la gouvernance des accès.

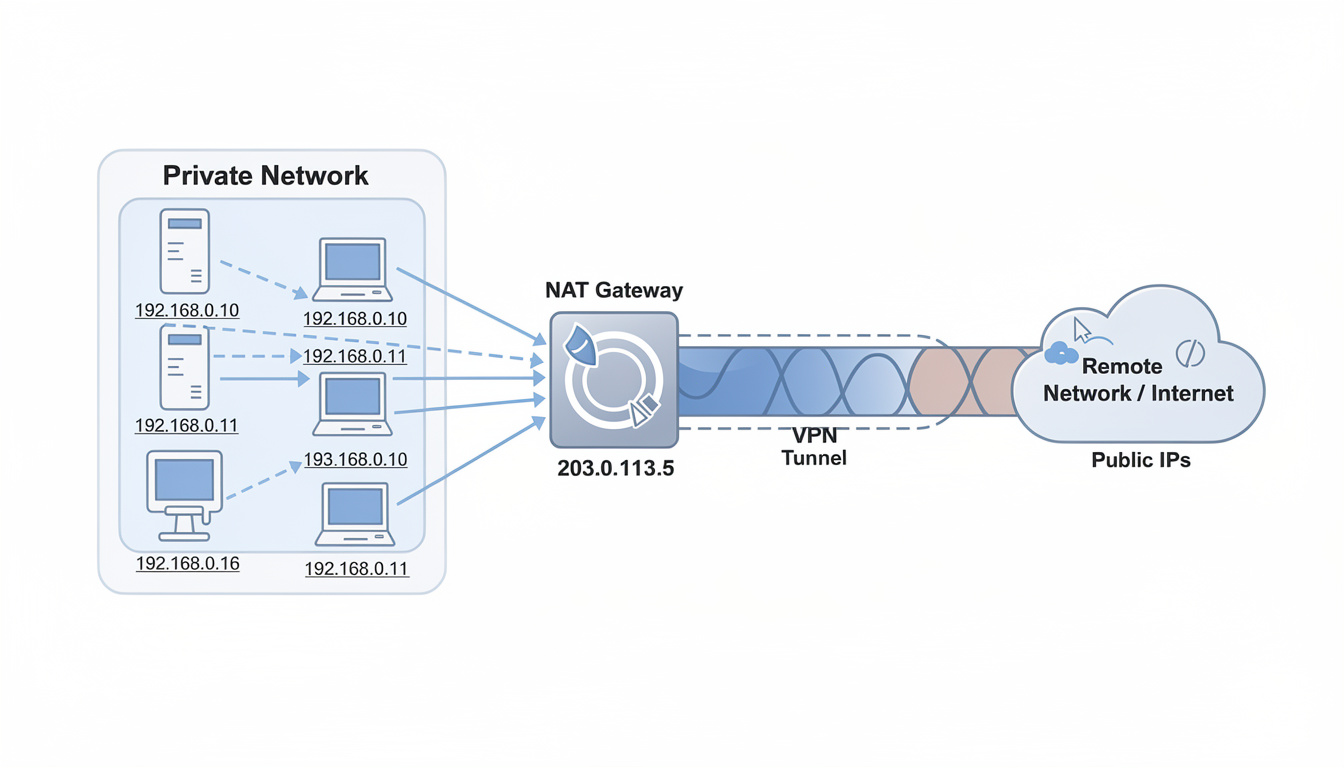

Le risque commun est de confondre invisibilité et sécurité : une adresse privée n’empêche pas un appareil compromis d’initier des connexions sortantes. Les mesures recommandées incluent segmentation par VLAN, règles de firewall strictes et recours à des solutions d’accès sécurisé comme les VPN avec IP dédiée pour les postes à privilèges.

Pour les équipes qui doivent garantir une identité réseau stable (accès à des services whitelistés, accès administrateur), l’usage d’un tunnel sécurisé est pertinent — par exemple un VPN offrant une IP dédiée en France pour des connexions professionnelles. Voir aussi la page sur VPN avec IP dédiée en France pour les scénarios d’accès métier. Insight : l’isolement offert par les adresses privées nécessite des politiques et outils complémentaires pour être véritablement sécurisé.

Cas pratiques et recommandations opérationnelles

Problème récurrent : les équipes distantes se retrouvent bloquées à cause de chevauchements d’adresses ou d’un changement d’ISP avec CGNAT. La démarche recommandée est de documenter le plan d’adressage, centraliser les règles NAT et préférer des solutions VPN qui assurent une IP dédiée pour les profils critiques.

Pour automatiser et sécuriser ces usages, il est utile d’étudier des options comme WireGuard, qui combine simplicité et performance ; une implémentation dédiée est décrite sur la page consacrée à configuration d’accès à distance et l’implémentation WireGuard pour IP dédiée sur l’accès au travail depuis l’étranger ou sur la configuration WireGuard pour des tunnels stables.

Exemple opérationnel : un consultant qui se déplace fréquemment a consolidé ses accès via un VPN avec IP dédiée et a réduit les incidents liés au blocage de services en ligne. Insight final : combiner un schéma d’adressage cohérent, des règles NAT claires et des tunnels sécurisés offre la meilleure garantie d’opérabilité et de sécurité pour un réseau qui reste flexible.

Table des contenus