En bref : VPN avec IP dédiée : solution pour un accès restreint et une connexion sécurisée ; Whitelist IP utile pour limiter l’empreinte réseau et simplifier le contrôle d’accès 🔒 ; attention à la réputation d’IP et au bad‑neighbor effect ⚠️ ; coûts additionnels fréquents mais gain en stabilité et moins de CAPTCHA pour les usages pro 🚀.

VPN avec IP dédiée : usages concrets et limites pour l’accès restreint

Pour des environnements où l’authentification repose sur une adresse identifiée, une IP dédiée apporte une valeur opérationnelle nette : accès à des outils internes, serveurs d’administration, ou services bancaires qui bloquent trop d’IP différentes. Ces cas d’usage se rencontrent régulièrement en télétravail et pour la gestion d’équipements IoT.

Ce choix n’efface pas tous les problèmes : l’IP dédiée peut être mise en liste noire et elle réduit l’anonymat en ligne comparé à une IP partagée. Il faut donc intégrer la gestion de la réputation d’IP dans toute stratégie réseau. Insight : une IP dédiée résout les problèmes d’authentification mais exige une gouvernance d’exploitation.

IP dédiée vs IP dynamique : critères pratiques

Une IP dynamique convient aux usages grand public où l’objectif principal est l’anonymat en ligne et la rotation ; la IP dédiée sert quand la continuité d’adresse est un prérequis technique (DNS, hébergement, VPN site‑to‑site). L’opérateur (FAI) gère l’allocation initiale, mais l’usage via VPN permet d’ajouter des couches de sécurité.

Exemple : une PME qui publie un service interne saura mieux maîtriser les accès en mettant en place une whitelist IP combinée à un VPN IP dédié. Insight : choisir entre statique et dynamique doit se faire en fonction des risques métier, pas uniquement du coût.

Whitelist IP et contrôle d’accès : implémentation pour la sécurité réseau

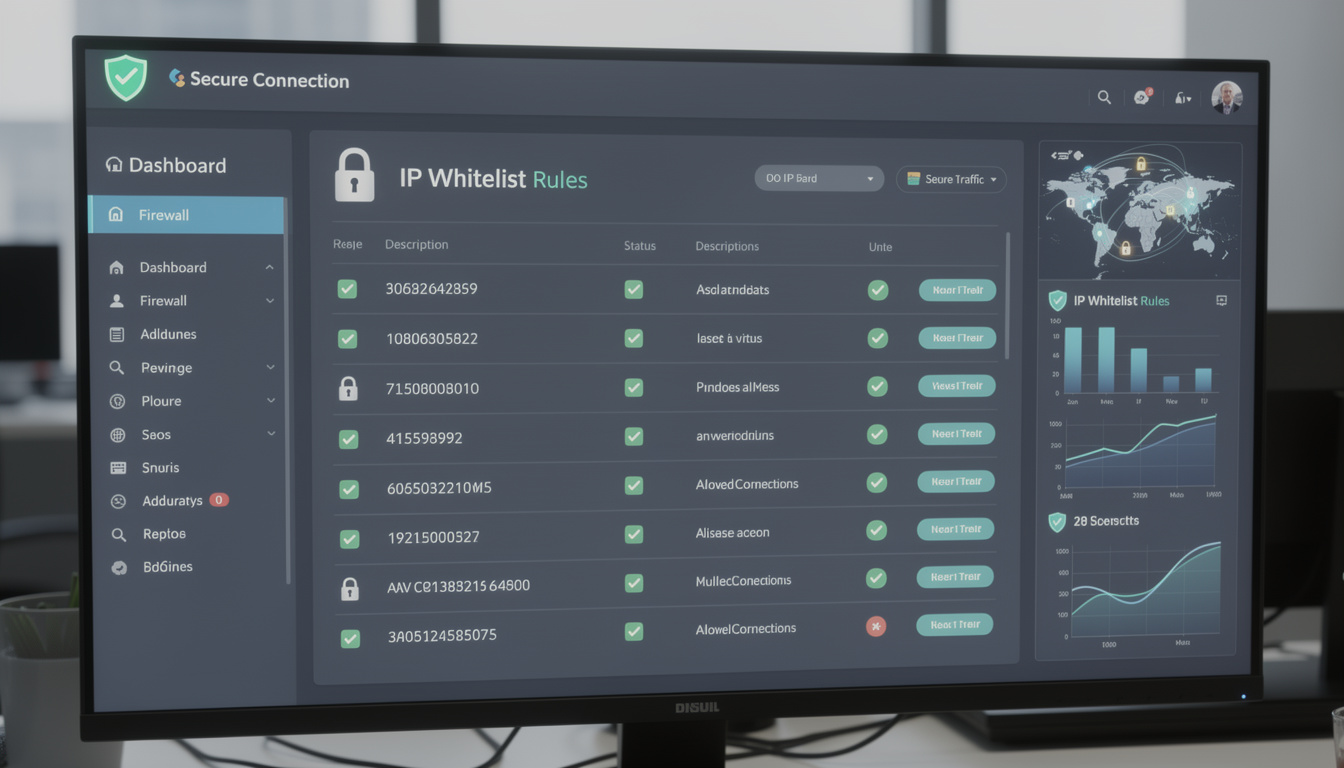

La Whitelist IP reste un moyen simple et puissant de limiter l’accès restreint aux ressources critiques. En production, il est recommandé de coupler ce filtrage IP à des mécanismes d’authentification forte et à une surveillance continue pour détecter les anomalies.

Cas pratique : une équipe IT configure une whitelist sur les firewalls et n’autorise que l’IP dédiée du VPN de l’entreprise ; le résultat est une réduction immédiate du bruit sur les logs et une moindre exposition aux scans externes. Insight : la whitelist augmente la sécurité mais nécessite une opérationnelle rigoureuse pour éviter les blocages légitimes.

Choisir un VPN avec IP dédiée : prix, options et erreurs courantes

Plusieurs fournisseurs proposent l’option d’IP dédiée en supplément. Des acteurs courants intègrent cette offre sous forme de modules payants ou de tokens pour valider l’adresse dans l’application. Il est important de comparer la couverture de pays, le nombre d’appareils supportés et les politiques de logs avant de souscrire.

Attention aux erreurs fréquentes : confondre « IP dédiée » et « IP garantie sans blacklist », ignorer les limites simultanées d’appareils, ou ne pas anticiper le besoin de rotation en cas de réputation compromise. Pour un point de comparaison technique, consulter le comparatif des VPN proposant une IP dédiée aide à objectiver le choix. Insight : le bon fournisseur est celui qui combine stabilité, options de gestion et transparence sur la réputation d’IP.

Réputation d’IP et mauvaises voisines : gestion des adresses IP sur le long terme

La gestion des adresses IP ne s’arrête pas à l’achat. La réputation d’IP évolue : blacklists, captchas et blocages se produisent quand une IP a été associée à des abus. Les administrateurs doivent surveiller les listes noires et prévoir une procédure de remplacement ou d’atténuation.

Un bon réflexe opérationnel consiste à suivre des indicateurs (taux de refus, alertes CAPTCHA, latence) et à documenter les incidents pour éviter le « bad‑neighbor effect ». Pour approfondir les conséquences sur le SEO et la visibilité web, le dossier sur la réputation des IP dédiées fournit des repères utiles. Insight : l’IP dédiée est un actif à protéger et à surveiller comme tout élément d’infrastructure.

Table des contenus