Bad Neighbor effect désigne l’ensemble des problèmes provoqués par la présence d’un acteur mal adapté ou malveillant au sein d’une ressource partagée, qu’il s’agisse d’un serveur mutualisé, d’un segment réseau ou d’une plage d’adresses IP. Dans les environnements modernes, cet effet se manifeste par des ralentissements, des blocages d’accès ou une réputation d’adresse dégradée lorsque un voisin consomme excessivement ou se comporte de façon abusive. Le cas concret d’une petite agence web — baptisée ici Atelier WebServices — illustre bien la réalité opérationnelle : sites indisponibles, captchas multipliés et mises en liste noire suite à l’activité d’un autre locataire sur le même hébergement. Ces symptômes traduisent une diminution des performances perceptible pour les utilisateurs finaux et des coûts humains et techniques pour les équipes en charge.

En bref :

🔎 Effet de mauvais voisin : perte de performance et montée des incidents lorsque des ressources partagées sont mal isolées.

🔧 Interférence et nuisances : comportement d’un service qui crée des interactions négatives pour les autres usagers.

⚠️ Vulnérabilités réseaux : certaines failles, comme celles liées à ICMPv6, peuvent amplifier l’impact et devenir des vecteurs d’attaque.

🛡️ Solutions techniques : recours à une IP dédiée, correctifs, surveillance IDS et configuration réseau adaptée pour limiter les conflits de voisinage.

Bad Neighbor effect en hébergement partagé et en cloud : origine et mécanismes

Le Bad Neighbor effect apparaît lorsqu’une charge ou un comportement d’un locataire concentre des ressources partagées au détriment des autres. On le rencontre classiquement sur des serveurs mutualisés, des environnements de conteneurs mal orchestrés, ou des segments réseau où la bande passante, la CPU ou la réputation d’IP ne sont pas correctement isolées. Dans la pratique, cela se traduit par des ralentissements, des erreurs HTTP récurrentes et parfois des blocages d'email dus à une IP partagée compromis.

Pour une PME comme Atelier WebServices, l’impact est concret : perte de revenus, time-to-repair augmenté et charge support intense. La solution technique la plus directe est souvent de séparer les ressources critiques via une IP dédiée ou une isolation logique plus stricte afin de réduire la proximité nuisible entre services.

Un dossier plus complet sur ce phénomène et ses alternatives techniques est disponible pour approfondir les causes et les remèdes proposés.

Explication détaillée du bad neighbor

Impact réel : interférence, pollution sonore et troubles urbains du réseau

La métaphore urbaine est utile : le bad neighbor provoque une sorte de pollution sonore et des troubles urbains au sein du tissu numérique, où la proximité des services amplifie les conflits de voisinage. Techniquement, cela se traduit par des files d’attente CPU, des pics d’IO disque et une saturation des sockets réseau, entraînant une diminution des performances pour tous. Ces nuisances ne sont pas seulement mesurables ; elles se perçoivent dans l’expérience utilisateur et la réputation IP.

Au niveau opérationnel, les interactions négatives augmentent le risque d’incidents en chaîne : une application gourmande provoque des délais de traitement qui entraînent des timeouts dans d’autres services, générant des alertes et une dispersion des efforts de résolution. La maîtrise de ces phénomènes impose une observation fine des métriques et une politique d’isolation adaptée.

Pour limiter ces effets, il est essentiel d’anticiper l’impact environnemental des charges et d’orienter les choix d’architecture en conséquence.

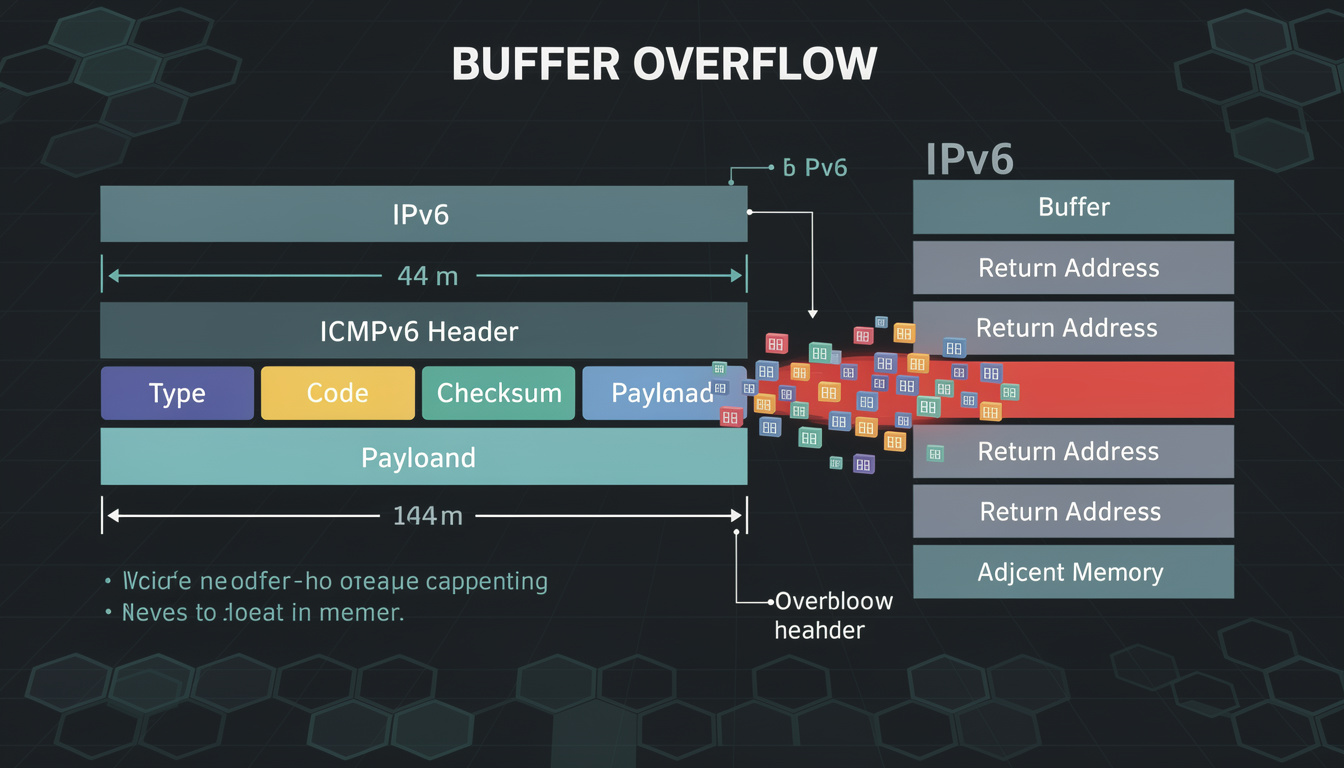

Bad Neighbor et sécurité : la faille Windows dite « Bad Neighbor » (ICMPv6)

Le terme Bad Neighbor est également utilisé pour décrire une vulnérabilité réseau critique affectant la pile TCP/IP de Windows, liée au traitement des paquets ICMPv6 Router Advertisement. Les bogues référencés CVE-2020-16898 et CVE-2020-16899 montrent comment un paquet malformé peut provoquer un débordement de tampon conduisant, selon les cas, à une exécution de code à distance ou à un déni de service. Microsoft a publié des correctifs et des recommandations pour atténuer ces risques, et des preuves de concept ont circulé publiquement, rendant la correction urgente pour les environnements exposés.

Le mécanisme de la faille repose sur une mauvaise interprétation du champ « longueur » des options RDNSS (DNS recursive) dans les RA ICMPv6 : un paquet plus long que déclaré peut écraser la mémoire prévue, ouvrant la voie à des comportements imprévus. Les administrateurs doivent ainsi combiner correctifs, configuration et surveillance réseau pour réduire l’exposition.

Une approche opérationnelle recommandée consiste à appliquer les mises à jour fournies par l’éditeur puis, si l’urgence l’exige, à désactiver la configuration DNS basée sur RA via l’option prévue, après validation de l’impact sur l’infrastructure.

Guide pour configurer une IP dédiée et sécuriser le réseau

Mesures opérationnelles : correctifs, contournements et surveillance

La première action est d’appliquer les correctifs officiels dès qu’ils sont disponibles pour supprimer la vulnérabilité à la source. Si la mise à jour n’est pas immédiatement possible, Microsoft propose un contournement consistant à désactiver l’option ICMPv6 RDNSS avec la commande netsh int ipv6 set int *INTERFACENUMBER* rabaseddnsconfig=disable, ce qui empêche l’exploitation via Router Advertisements tout en laissant DHCPv6 fonctionner si présent.

Parallèlement, il est recommandé d’activer des règles IDS/IPS adaptées (par exemple des signatures Suricata publiées pour CVE-2020-16898) et de monitorer les anomalies réseau. Pour les décideurs, la mise en place d’une IP dédiée lorsqu’une présence en ligne critique existe réduit l’exposition aux interactions négatives causées par des voisins indésirables sur des ressources partagées.

Enfin, documenter les incidents et exercer des procédures de réponse permet de limiter la propagation et d’améliorer la résilience opérationnelle.

Usages, limites et recommandations pour les entreprises

Choisir entre IP partagée et IP dédiée dépend d’un arbitrage entre coût et risque. Une IP dédiée limite les risques de réputation et les effets collatéraux liés aux voisins bruyants, mais ne dispense pas d’une bonne hygiène de sécurité : correctifs, surveillance et segmentation réseau restent indispensables. Pour des services exposés (emails, API, accès à distance), la séparation des flux critiques sur des adresses dédiées est une pratique de prudence opérationnelle efficace.

La gouvernance doit également prendre en compte le coût invisible des conflits de voisinage : temps d’ingénierie, perte de confiance client et risques de conformité. Une stratégie pragmatique combine isolation IP, contrôles d’accès, et plan de remédiation aux vulnérabilités comme celle liée à ICMPv6.

Adopter ces mesures réduit sensiblement l’impact des nuisances provoquées par un mauvais voisin et protège l’activité sur le long terme.

Table des contenus