En bref 📌

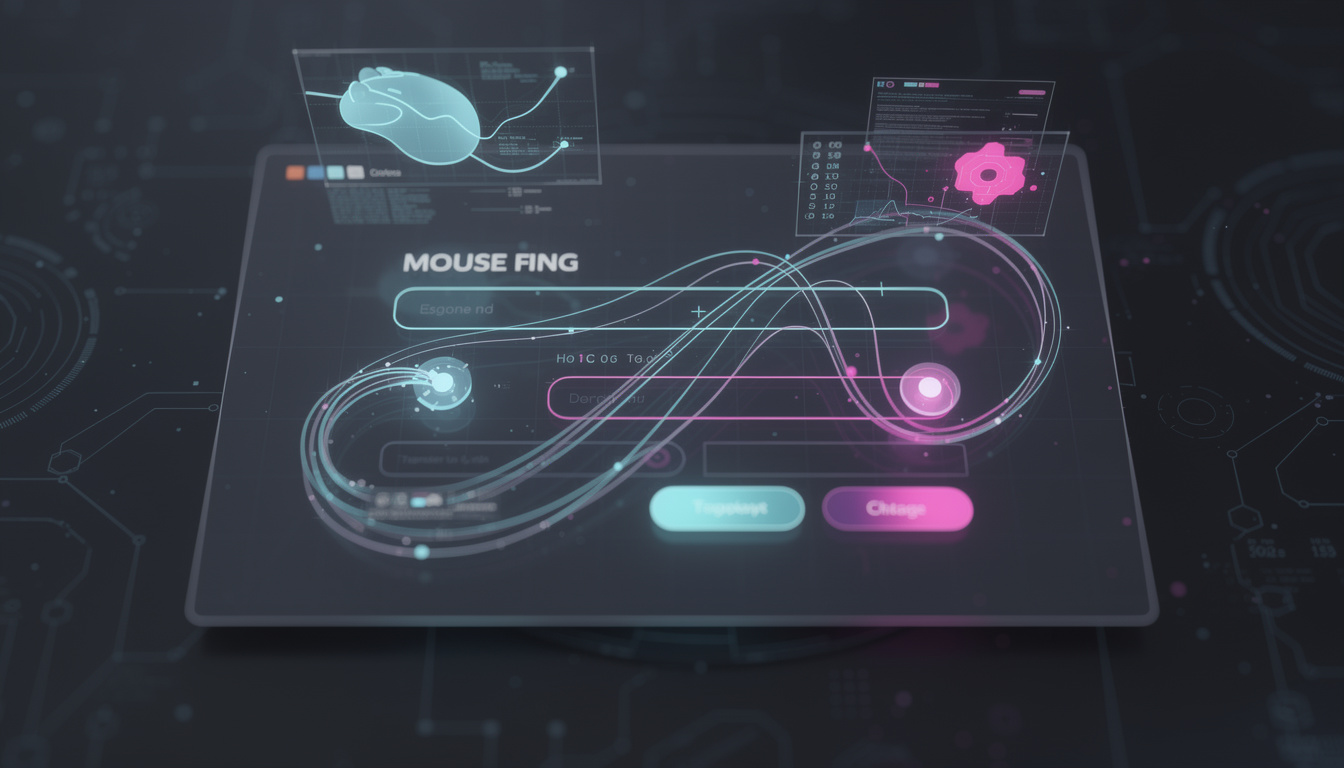

🟢 Collecte comportementale : les captchas modernes enregistrent les mouvements de la souris, la vitesse des clics et les hésitations pour créer une empreinte unique.

🔒 Sécurité vs. surveillance : ces mécanismes renforcent la protection contre certains bots mais alimentent un marché lucratif de données comportementales.

⚖️ Alternatives : solutions basées sur l’authentification, les IP dédiées et les approches « privacy by design » sont des pistes concrètes pour réduire l’agressivité des contrôles.

Analyse technique : comment un simple captcha orchestre une collecte massive

Lorsqu’un internaute interagit avec un captcha, une chaîne d’événements méthodiques se déclenche : enregistrement au millième de seconde des trajectoires de souris, des temps de réaction et des corrections apportées. Ces éléments forment une empreinte comportementale exploitée par des modèles de machine learning pour distinguer humains et bots.

Les systèmes combinent ces traces avec des métadonnées — type de navigateur, résolution d’écran, cookies et fuseau horaire — afin d’améliorer la validation. Le résultat n’est plus seulement un test d’authenticité, mais un profil numérique enrichi à chaque validation. Insight clé : cette orchestration transforme une mesure de sécurité en un actif de données.

Pourquoi l’agressivité des captchas augmente

La montée en puissance des modèles d’IA a forcé les fournisseurs à durcir les contrôles : plus de tests invisibles, plus d’analyses comportementales, et parfois des épreuves visuelles répétitives. Cette tendance vise à compenser la capacité des bots à imiter des interactions humaines, mais dégrade l’usabilité pour les utilisateurs légitimes.

Cas concret : la petite PME fictive AtlasWeb a constaté, après migration d’un service, une explosion du nombre de validations imposées aux utilisateurs mobiles. Le renforcement des captchas a réduit les conversions sans pour autant éliminer les attaques automatisées — preuve que l’agressivité n’est pas synonyme d’efficacité. Phrase clé : durcir le test sans repenser la logique de protection nuit souvent à l’expérience réelle.

Impacts sur la réputation IP, la sécurité opérationnelle et l’accès distant

Les captchas intensifs interagissent avec des problématiques d’IP dédiée : une adresse partagée plus suspecte subira davantage de validations, créant un effet de voisinage nuisible. Pour des équipes en télétravail ou des services critiques, la répétition des captchas entrave l’authentification et complique la mise en place de whitelists.

Recommandation opérationnelle : envisager une IP dédiée pour les accès sensibles et la gestion d’outils cloud afin de préserver la stabilité et réduire les frictionnements causés par des systèmes de validation trop invasifs. Voir aussi des méthodes pour éviter les captchas grâce à une IP dédiée. Phrase clé : la réputation d’IP influence directement le niveau d’agressivité des contrôles utilisateurs.

Alternatives et bonnes pratiques pour limiter la collecte inutile

Plusieurs pistes techniques existent pour concilier sécurité et respect de la vie privée. L’authentification forte (MFA), les tokens dédiés et les solutions d’accès restreint réduisent la dépendance aux captchas invasifs. Un exemple : l’intégration d’un jeton d’accès côté client permet de déléguer la validation tout en limitant le profilage comportemental.

Pour les administrateurs réseau, les conseils pratiques incluent l’usage d’une IP dédiée pour un réseau sécurisé et la mise en place d’accès restreints documentés (exemples de configurations). Ces mesures améliorent l’usabilité pour les utilisateurs légitimes tout en limitant l’exploitation commerciale des données. Insight final : protéger sans collecter inutilement est possible avec un choix technique réfléchi.

Scénarios d’usage et retours terrain

Dans une expérimentation menée par une équipe d’ingénierie réseau, le remplacement partiel d’un captcha par une authentification tokenisée a réduit de 40 % les frictions utilisateurs sans accroître les incidents automatiques. L’opération s’est accompagnée d’un audit de réputation IP et d’un changement vers des VPN avec IP dédiée pour les administrateurs distants.

Pour ceux qui recherchent des comparatifs pratiques, des ressources détaillent les options de VPN et d’IP dédiées adaptées au télétravail et aux services critiques. Par exemple, les analyses sur les VPN avec IP dédiée et le choix du bon token d’accès permettent d’anticiper les effets secondaires des captchas. Clé : tester en contexte réel reste indispensable pour équilibrer sécurité et confort.

🔎 Phrase-clé finale pour les responsables : revoir les mécanismes d’authentification et privilégier des solutions qui réduisent la collecte comportementale permet de maintenir la protection sans transformer chaque interaction en source de données commercialisables.

Table des contenus