Pourquoi certaines adresses IP sont bloquées et d’autres non : lorsqu’un service web ferme l’accès à une adresse IP, ce n’est jamais le fruit du hasard. Entre mesures de protection contre les attaques, filtrage géographique, et réputation d’IP liée à des voisins indésirables, les mécanismes qui déclenchent un blocage sont à la fois techniques et opérationnels. Cet article explique, à partir d’observations terrain et d’exemples concrets, comment fonctionnent ces restrictions et quelles réponses pragmatiques adopter pour rétablir une connexion fiable sans compromettre la sécurité réseau.

La lecture s’adresse aux administrateurs, aux équipes de télétravail et aux responsables sécurité qui cherchent à comprendre pourquoi des utilisateurs légitimes se retrouvent parfois sur une liste noire, et comment un pare-feu ou un système de filtrage peut rester efficace sans générer de dommages collatéraux indus.

En bref — ⚠️ Blocage souvent déclenché par un comportement détecté comme automatisé ou malveillant. 🔍 Analyse de trafic indispensable pour distinguer un robot d’un utilisateur humain. 🛡️ Pare-feu et règles de filtrage doivent être combinés à une gestion de la réputation des IP. 🌍 La restriction d’accès par géolocalisation reste courante, et le recours à un VPN ou une IP dédiée peut être la solution adaptée selon le cas. 🔁 La rotation d’IP dynamique peut résoudre un blocage temporaire, mais pas un problème de réputation durable. ✅ Ces points guident les choix techniques et organisationnels pour réduire les interruptions.

Pourquoi une adresse IP se retrouve sur une liste noire ou bloquée

Les opérateurs mettent en place des systèmes automatiques qui observent la connexion et appliquent un filtrage selon des règles issues du protocole et des comportements détectés. Une succession de requêtes rapides, des tentatives de connexion infructueuses ou un trafic ressemblant à du scraping peuvent être interprétés comme une attaque et déclencher un blocage temporaire ou permanent.

Les listes noires publiques et privées agrègent des adresses considérées à risque. Quand une IP partagée est compromise par un « bad neighbor », des utilisateurs innocents se retrouvent impactés sans faute de leur part. L’adoption d’une analyse de trafic fine permet de différencier une anomalie ponctuelle d’un comportement malveillant persistant.

Insight : la plupart des blocages sont des réponses automatiques à des patterns de trafic ; identifier le pattern est la première étape du déblocage.

Types de blocages rencontrés

Un blocage peut être temporaire, pour limiter une rafale de requêtes, ou permanent si une IP est associée à des abus répétés. Les restrictions d’accès par région exploitent la géolocalisation IP et sont souvent motivées par des accords de diffusion ou des obligations légales.

Dans les environnements professionnels, des outils comme Fail2ban bloquent automatiquement des IP après des échecs d’authentification, tandis que des appliances réseau implémentent un filtrage applicatif plus granulaire. Ces mécanismes protègent, mais peuvent causer des dommages collatéraux si la liste noire est trop agressive.

Phrase-clé : comprendre le type de blocage (temporaire, permanent, géo) permet de choisir la réponse la plus efficace.

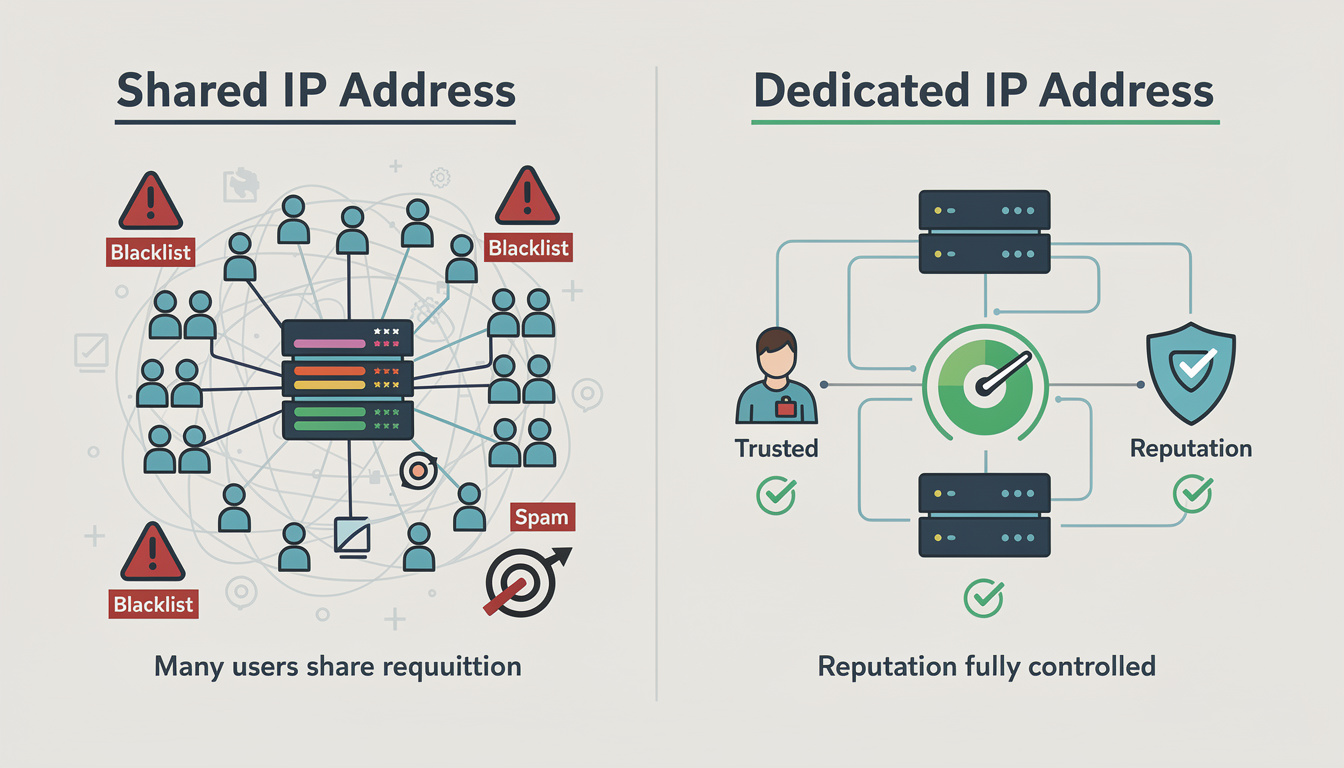

IP dédiée vs IP partagée : réputation, bad neighbor effect et impacts

La réputation d’une adresse IP est devenue une donnée opérationnelle : elle influence la délivrabilité, l’accès aux API et la tolérance des services. Une IP partagée peut être pénalisée si un autre client génère du spam ou des attaques, phénomène connu comme bad neighbor effect.

Passer à une IP dédiée réduit ce risque en isolant la réputation. Pour des usages sensibles comme la domotique, l’accès à des serveurs d’entreprise ou des outils SEO, une IP dédiée et stable simplifie la mise en place de whitelist et la traçabilité des connexions — voir des guides pratiques pour éviter les blocages d’IP dédiée et optimiser la configuration.

Insight : une IP dédiée coûte plus cher, mais elle offre un contrôle de réputation indispensable pour les services critiques.

VPN avec IP dédiée : usages et limites

Un VPN proposant une IP dédiée permet de masquer l’origine réelle tout en conservant une adresse stable pour les services qui demandent une whitelist. Ce montage est utile pour le télétravail et les accès distants, mais ne remplace pas une bonne gestion du pare-feu et des règles d’accès.

Les limites apparaissent lorsque la politique du service bloque systématiquement des plages d’IP associées à certains fournisseurs VPN ; la réputation et le comportement restent déterminants. Pour choisir, il est utile de comparer offres et retours terrain, par exemple en consultant un comparatif pour choisir un VPN avec IP dédiée.

Phrase-clé : un VPN avec IP dédiée combine anonymisation et stabilité, mais nécessite une bonne hygiène réseau en parallèle.

Cas pratique : l’exemple d’Atelier Nova et la gestion d’un blocage

Atelier Nova, petite entreprise de e‑commerce, a vu ses utilisateurs incapables de finaliser des achats après qu’une IP partagée ait été inscrite sur une liste noire. Après analyse, le trafic révélait des tentatives répétées de login et du scraping depuis une plage IP voisine.

La solution a combiné plusieurs mesures : migration vers une IP dédiée pour le back-office, renforcement des règles du pare-feu, activation d’un système de détection d’anomalies et collaboration avec le fournisseur pour demander le retrait de la blacklist. Cette approche a rétabli l’accès en quelques heures sans sacrifier la sécurité réseau.

Insight : un traitement coordonné (réputation, filtrage, contact fournisseur) limite l’impact opérationnel d’un blocage.

Bonnes pratiques pour limiter les risques de blocage en 2026

Première règle : instrumenter. Une analyse de trafic continue permet d’identifier les comportements anormaux avant le blocage. Ensuite, segmenter les usages critiques sur des IP dédiées pour réduire l’effet de voisinage et faciliter la mise en place de whitelist.

Autres mesures concrètes : maintenir des règles de pare-feu claires, appliquer le principe du moindre privilège sur les accès distants, et utiliser des outils anti-abus côté serveur (rate limiting, CAPTCHA quand pertinent). Des ressources pratiques aident à configurer proprement une IP dédiée et prévenir les incidents, comme les guides sur la protection contre les abus et l’utilisation d’une IP dédiée pour la domotique et la sécurité.

Phrase-clé : prévention, surveillance et séparation des usages constituent la meilleure stratégie pour éviter les interruptions causées par des blocages.

Table des contenus